その(2)の続き。生成された証明書をサーバーに登録しましょう。

その(2)が終わったあとログアウトして作業を中断した場合は、root権限に変更します。

$ sudo -i

生成された証明書は、以下のディレクトリに入っています。ディレクトリを移動して確認してみましょう。なおji0vwl.netの部分は自分のドメイン名です。

# cd /etc/letsencrypt/live/ji0vwl.net/

# ls -la

サーバ証明書(公開鍵)

/etc/letsencrypt/live/ji0vwl.net/cert.pem

秘密鍵

/etc/letsencrypt/live/ji0vwl.net/privkey.pem

サーバ証明書と中間証明書が結合されたファイル

/etc/letsencrypt/live/ji0vwl.net/fullchain.pem

中間証明書

/etc/letsencrypt/live/ji0vwl.net/chain.pem

現在はStart SSLの証明書が割り当てられているので、この証明書に割り当てなおします。

実はこれらは証明書の実体ではなく、シンボリックリンクです。新しく証明書を生成しなおした場合は自動的に最新の証明書の実体へリンクしなおしてくれるようなので、自動更新をすることを考えて実体ではなく上記を登録しましょう。

ssl.confのあるディレクトリに移動します

# cd /etc/httpd/conf.d

念のためssl.confのバックアップを取ります

# cp ssl.conf ssl.conf.old

ssl.confを編集します(vimが入っていないときはviを起動してください)

# vim ssl.conf

「i」を押して挿入モードにして、以下の部分を書き換えます。startssl関係を#でコメントアウトして、下にLet’s Encryptのパスを追加しましょう。

サーバ証明書(公開鍵)

SSLCertificateFile /etc/pki/tls/certs/startssl.crt

↓

#SSLCertificateFile /etc/pki/tls/certs/startssl.crt

SSLCertificateFile /etc/letsencrypt/live/ji0vwl.net/cert.pem

秘密鍵

SSLCertificateKeyFile /etc/pki/tls/certs/server.key

↓

#SSLCertificateKeyFile /etc/pki/tls/certs/server.key

SSLCertificateKeyFile /etc/letsencrypt/live/ji0vwl.net/privkey.pem

サーバ証明書と中間証明書が結合されたファイル

SSLCertificateChainFile /etc/pki/tls/certs/sub.class1.server.ca.pem

↓

#SSLCertificateChainFile /etc/pki/tls/certs/sub.class1.server.ca.pem

SSLCertificateChainFile /etc/letsencrypt/live/ji0vwl.net/fullchain.pem

中間証明書

SSLCACertificateFile /etc/pki/tls/certs/ca.pem

↓

#SSLCACertificateFile /etc/pki/tls/certs/ca.pem

SSLCACertificateFile /etc/letsencrypt/live/ji0vwl.net/chain.pem

Escキーを押して挿入モードを抜けた後、「:WQ」を入力して、保存&vimを終了します。

最後に、httpdを再起動して完成!

# service httpd restart

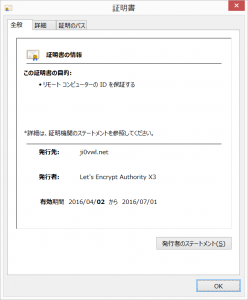

適当なブラウザで自分のサイトを開いて、鍵マークをクリックして証明書が反映されているか確認してみましょう。

無事に反映されていました!これで手動登録は完了ですが、最後に自動更新対応をしてSSL証明書の乗り換えを完了とします。